G1/PCS

Imprimir

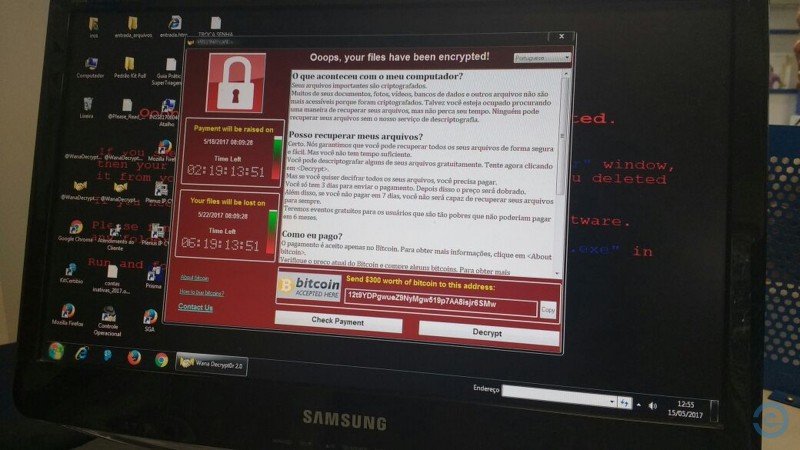

Como usar computadores e celulares de forma segura? A pergunta nunca esteve tão em alta quanto depois desta sexta-feira (12), após o vírus WannaCry começar seu mega ataque. Foram mais de 300 mil computadores afetados. Driblar as armadilhas exige muita atenção, mas não é tão difícil assim - e nem é preciso ser especialista.

O G1 reuniu as dez orientações principais para ficar livre de ciberataque.

Veja os "10 mandamentos" de segurança abaixo:

1 - Atualizarás o Windows

A receita principal é usar sempre a versão mais atual do seu sistema operacional. Tradução para a maioria dos usuários: não ignore os avisos de atualização do Windows.

No caso do WannaCry ou de vírus semelhante, seu computador estará mais vulnerável caso você ainda não tenha aplicado a atualização do Windows lançada em março. Isso inclui qualquer computador com Windows XP, já que essa versão do Windows não recebe mais atualizações. O Windows 8 também não recebe atualizações e exige uma atualização gratuita para o Windows 8.1.

Quem utiliza Windows 7, 8.1 ou 10, deve manter o Windows na configuração de fábrica, com atualizações automáticas e firewall ativado. A configuração do firewall pode ser verificada no Painel de Controle ou diretamente em Iniciar amp;gt; Verificar status do firewall. A configuração das atualizações também está no Painel de Controle ou em Iniciar amp;gt; Verificar se há atualizações (caso não localize essas opções digitando no menu iniciar, abra o Painel de Controle).

A boa notícia é que o gerenciador de atualização do Windows 10 está mais flexível, e agora permite que o usuário defina o período em que as atualização serão instaladas.

2 - Não abrirás anexo em vão

De assessores eleitorais na França e nos EUA a qualquer usuário de internet, esse mandamento é cada vez mais importante: atenção ao abrir arquivos e links recebidos por e-mail. Nunca clicar em nada que seja de uma pessoa que você não conheça ou tenha certeza da origem e do conteúdo.

Até no caso de ser uma pessoa conhecida quem assina o e-mail - o mesmo vale para posts em redes sociais -, não clique em anexos com extensões desconhecidas, ou links que pareçam estranhos. É que muitos vírus usam os internautas afetados como fontes de novas mensagens para espalhar o ataque sem que elas saibam. Aconteceu no início deste mês, por exemplo, com o golpe do "Google Docs" (saiba mais).

Alguns vírus têm sido espalhados por meio de documentos do Microsoft Office (arquivos do Word ou Excel, por exemplo). Esses arquivos possuem "macros". Se você receber uma solicitação para abrir uma macro em arquivo recebido deste tipo, negue.

3 - Terás backup

O backup é uma cópia de segurança, extra, dos seus arquivos. Ela deve ficar em uma mídia não acessível. Se você tem a cópia somente em um HD externo que fica o tempo todo ligado ao seu computador ou notebook, não conta.

Ele não evita diretamente um ciberataque. Mas é uma segurança fundamental no caso dos "vírus de resgate". É que se os seus arquivos forem "sequestrados", mas você tiver cópias de todos eles, fica muito mais tranquilo para não precisar pagar resgates a hackers. Cópias não regraváveis (como DVDs e CDs) também ajudam a proteger de qualquer alteração, mas não são práticas.

O backup não serve apenas para proteger desses vírus, mas também de diversos outros problemas, inclusive falhas no hardware de armazenamento.

4 - Não clicarás em falsos avisos

Se você visitar alguma página na internet e ela solicitar ou exigir o download de um programa para visualizar algum conteúdo ou uma "atualização" que você precisa, não execute o programa – de preferência, nem faça o download. Avisos de atualização não aparecem dentro da janela do navegador. Esses avisos são normalmente falsos e têm programas maliciosos.

O meio de distribuição mais usado para esse tipo de praga digital hoje em dia são os "kits de ataque" web. Esses kits são inseridos em páginas legítimas que são alteradas pelos hackers com uma invasão ao site. Ou seja, não adianta evitar sites "duvidosos", porque os criminosos fazem com que a infecção chegue até você.

Além disso, é preciso sempre manter o navegador atualizado. Se você usa o Chrome, isso é automático. Para o Internet Explorer, mantenha o Windows Update ativado. E, no Firefox, fique atento aos avisos de atualização.

5 - Não usarás programas piratas

Programas piratas oferecem muitos riscos, porque um vírus de computador também é um programa. Isso significa que um programa, ao ser alterado para a distribuição ilegal, pode ser modificado de modo a incluir um vírus.

Também é comum que pragas digitais sejam anexadas aos arquivos conhecidos como "cracks", que destravam as proteções antipirataria dos programas. Esses "cracks" normalmente necessitam de permissões administrativas para serem executados, o que eleva o risco desses programas.

Piratear o Windows e programas antivírus também é má ideia, porque atualizações podem fazer os programas pararem de funcionar. Isso faz com que algumas pessoas adotem configurações inseguras, como desativar as atualizações automáticas do Windows.

6 - Acharás o botão correto de download

Essa pode parecer uma pegadinha boba, mas vira quase um campo-minado para quem baixa programas e conteúdos na web. São anúncios semelhantes ao botão de download.

Em certos sites oficiais ou semioficiais, pode haver mais de um botão de "download" e apenas um deles leva ao arquivo desejado, enquanto o outro é um anúncio publicitário que pode ter um programa altamente indesejado.

Isso também é muito comum em sites de compartilhamento de arquivos e vale para todo tipo de conteúdo. Mas, no caso de programas, é mais grave: dificilmente essas "trocas" ocorrem com arquivos multimídia, então é mais fácil de notar o erro se você baixou um arquivo ".exe" em vez de um ".wav" ou ".mp3", por exemplo.

Tática de link duplo link de download em site de distribuição recomendado para baixar software legítimo K-Lite Codec Pack. O primeiro botão (o maior) leva para um software diferente. Truque é muito usado na oferta de conteúdos e programas ilícitos.

7 - Não ocultarás extensões de arquivos

É comum que o Windows esteja configurado para não mostrar a extensão de um arquivo após o seu nome. Então, um hacker que espalhar um arquivo com o nome “arquivo.txt.exe” pode passar despercebido, pois as três últimas letras que mostram a extensão real do arquivo ficam ocultas.

Ou seja: você baixa e abre achando que é um simples arquivo de texto (txt), mas é um arquivo de instalação de programa (exe), que tem grande chance de ser malicioso, já que estava "disfarçado".

Mas há um jeito de sempre ver as extensões dos arquivos. É só entrar no Windows Explorer ou Meu Computador. Vá em "Ferramentas" e em "Opções de Pasta". Clique em "Modos de Exibição". Desmarque a opção “Ocultar as extensões dos tipos de arquivos conhecidos".

8 - Terás conta verificada em duas etapas

Mas essa coisa de ter que digitar senha e ainda confirmar no celular só para entrar no e-mail não é coisa complicada, só para profissional? Não. E é cada vez mais importante para proteger sua conta em diversos serviços.

O Google liberou um novo recurso que simplifica o uso da autenticação de dois fatores (2FA, na sigla em inglês) também chamada de "verificação em duas etapas".

O novo método permite autorizar um acesso com apenas um toque em uma tela de confirmação no celular, diferente do método tradicional que envolve a digitação de um código numérico recebido por SMS ou gerado em um aplicativo autenticador. A medida é semelhante a um recurso já existente no Facebook e no WhatsApp. Saiba mais.

9 - Baixarás apps do jeito certo

Não se exponha tentando ser um "hacker do seu próprio celular". Baixe sempre apps da loja oficial do Google Play (ou da fonte original do sistema do seu smartphone), evitando fontes desconhecidas. A loja não consegue evitar todos os programas maliciosos. Mas tem mecanismos de defesa contra os Cavalos de Troia, por exemplo.

Tente também sempre saber quem desenvolveu o aplicativo que você está prestes a baixar (se é uma empresa conhecida e de confiança, com outros aplicativos populares, por exemplo). Verifique os comentários e classificações sobre o app feitas por outros usuários.

10 - Restaurarás o sistema (e rezarás com fervor para funcionar)

Essa é uma tentativa de salvação no caso de um computador que possa ser infectado por certos vírus, mas nem sempre vai funcionar. Faça um “ponto de restauração” do seu PC e proteja seu sistema operacional antes de instalar um software duvidoso para evitar vírus e outros problemas.

Isso significa pedir ao Windows que se "lembre" de como está o sistema antes da instalação, e retorne a este ponto caso o programa cause algum problema.

A restauração do sistema pode desativar alguns vírus que foram instalados no computador. É importante ficar atento a um detalhe: os arquivos do vírus continuarão no disco (a restauração do sistema não apaga arquivos). Apesar de inofensivos, os antivírus devem detectar esses arquivos, o que dará a impressão de que o computador continuou infectado, mesmo que esse não seja o caso.

Mas esse não é um método garantido. Há vírus que se instalam em pontos que a restauração do sistema não altera, ou ainda que foram programados especialmente para sobreviver à restauração do sistema com algum truque.